SSH: Authentification par clé : guide complet pour les débutants - Networks and Telecommunications Services

L'importance d'utiliser des clés SSH pour sécuriser votre serveur VPS hébergé chez Hostarts - Hostarts Blog

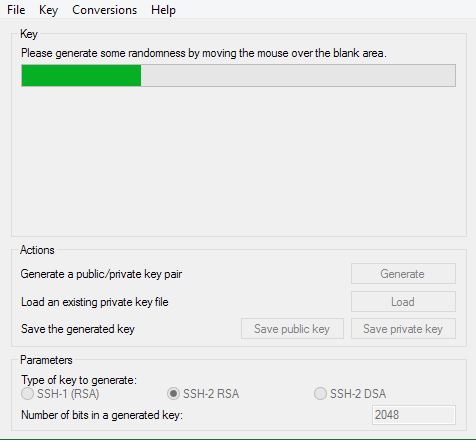

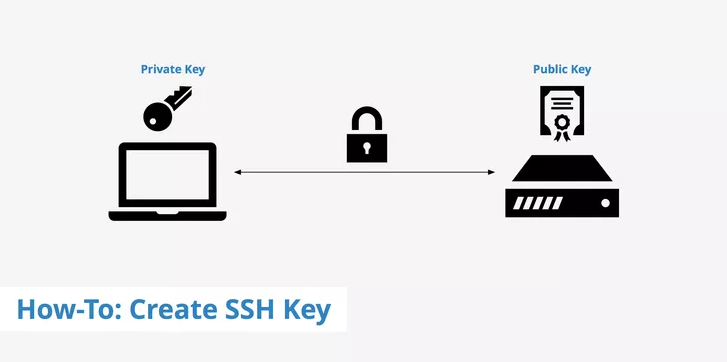

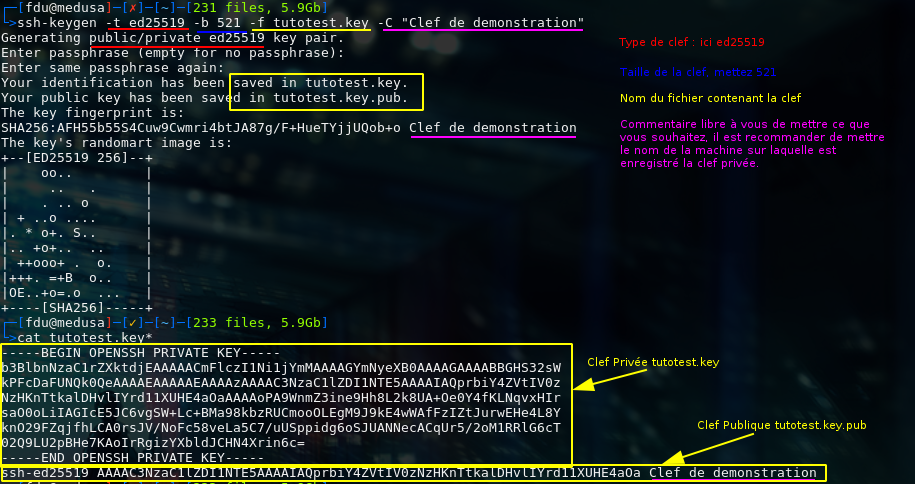

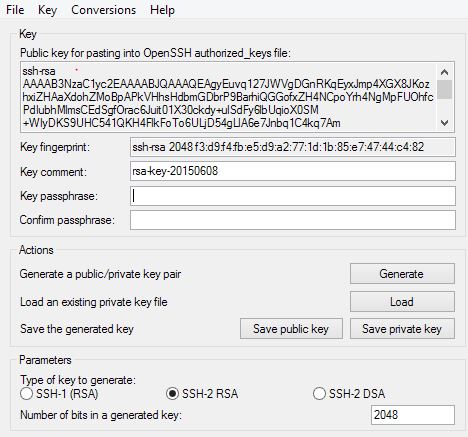

créer une paire de clés SSH pour une authentification sécurisée - Base de connaissances - Offshore Cloud

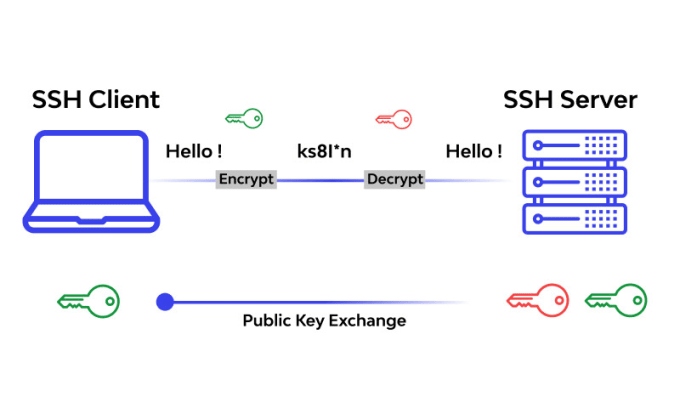

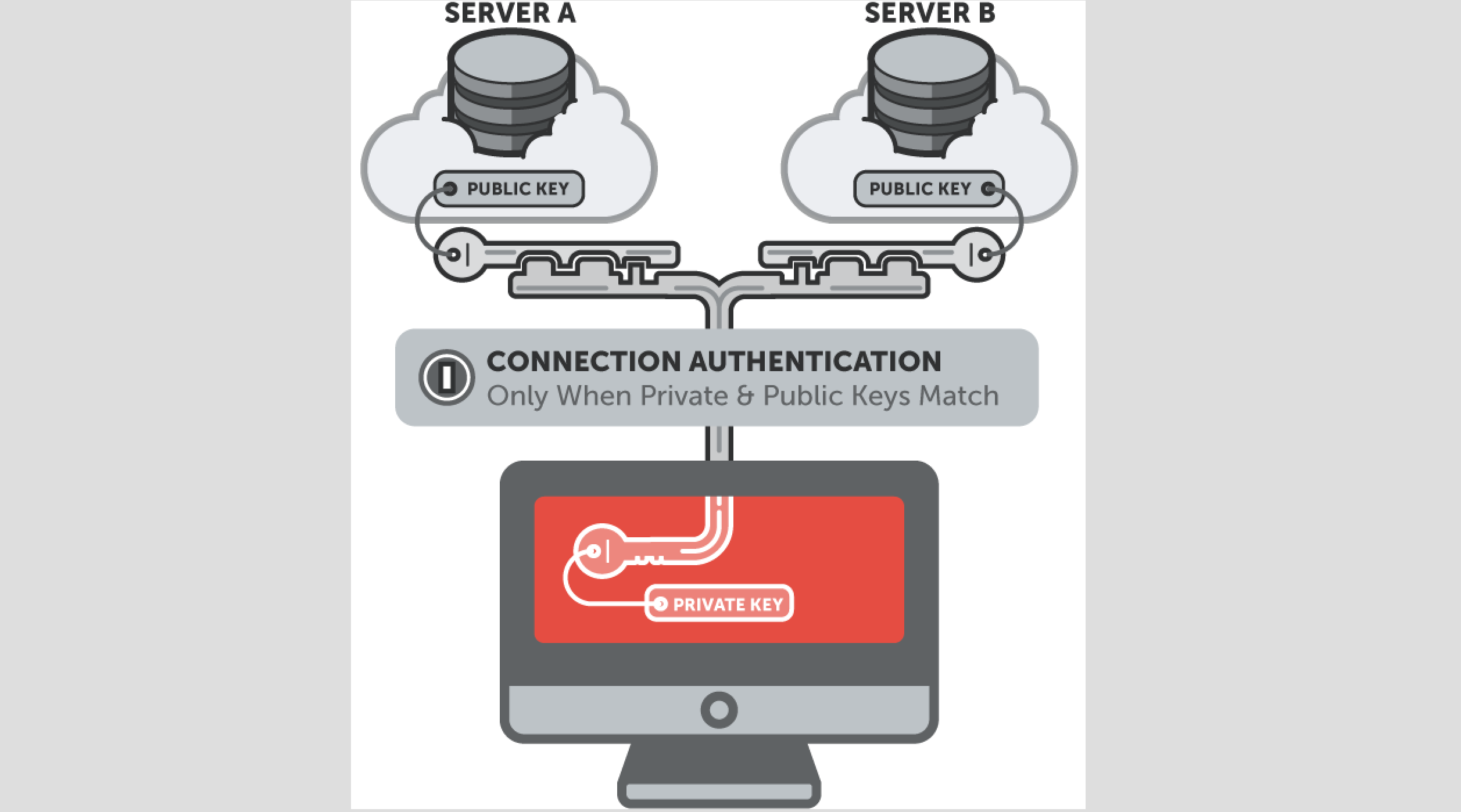

![Qu'est ce que SSH ? Tout ce qu'il Faut Savoir [2023] Qu'est ce que SSH ? Tout ce qu'il Faut Savoir [2023]](https://www.hostinger.com/tutorials/wp-content/uploads/sites/2/2017/07/asymmetric-encryption.jpg)